کارشناسان میگویند بهروزرسانی پرحاشیه CrowdStrike که دنیا را گرفتار کرد، احتمالاً بدون بازبینی منتشر شده است

کارشناسان میگویند بهروزرسانی پرحاشیه CrowdStrike که دنیا را گرفتار کرد، احتمالاً بدون بازبینی منتشر شده است

کارشناسان امنیتی میگویند بهروزرسانی روتین نرمافزار امنیتی پرکاربرد شرکت CrowdStrike که روز جمعه باعث اختلال گسترده در سیستمهای کامپیوتری کاربران سرتاسر جهان شد، بدون بازبینی منتشر شده است.

انتظار میرفت بهروزرسانی اخیر نرمافزار Falcon Sensorا با آپدیت فهرست تهدیدات شناختهشده، امنیت سیستمهای کاربران CrowdStrike را دربرابر حملات هکری افزایش دهد، اما وجود باگ در فایلهای بهروزرسانی، به یکی از گستردهترین اختلالات فنی سالهای اخیر برای شرکتهایی منجر شد که از سیستمعامل ویندوز مایکروسافت استفاده میکنند.

به گزارش رویترز، اختلال ناشی از آپدیت معیوب CrowdStrike، بانکها، خطوط هوایی، بیمارستانها و ادارات دولتی سرتاسر جهان را تحتتأثیر قرار داده است. CrowdStrike راهکاری برای رفع مشکل سیستمهای آسیبدیده منتشر کرد، اما کارشناسان میگویند راهاندازی مجدد این سیستمها و حذف دستی کد معیوب، زمانبر خواهد بود.

استیو کوب، مدیر ارشد امنیت در Security Scorecard که برخی از سیستمهایش تحتتأثیر بهروزرسانی معیوب CrowdStrike قرار گرفته بودند، توضیح داد: «ظاهراً فرایند بازبینی یا سندباکسینگ (محیط ایزوله برای اجرای ایمن کد) به دلایلی موفق به کشف کد معیوب نشده است.»

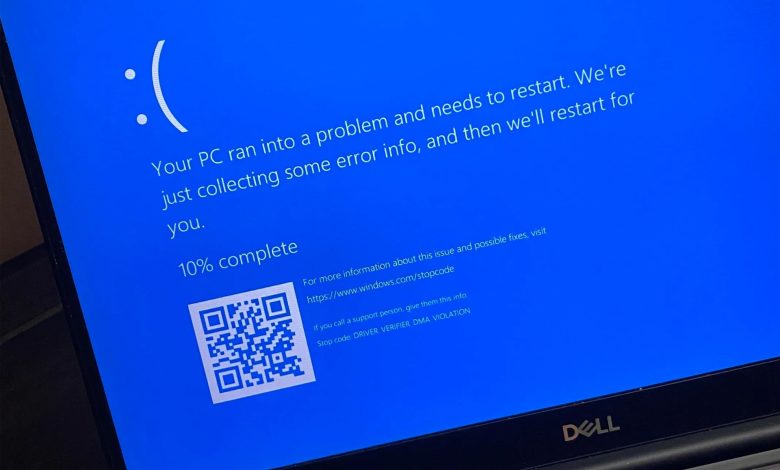

روز جمعه مشکلات اندکی پس از انتشار بهروزرسانی CrowdStrike آشکار شد و کاربران تصاویری از صفحهی آبی مرگ (Blue Screen of Death) کامپیوتر با پیامهای خطا را در شبکههای اجتماعی منتشر کردند.

پاتریک واردل، محقق امنیتی متخصص در بررسی تهدیدات سیستمعاملها میگوید با تحلیلهایش کد معیوبی را که باعث ایجاد این اختلال بوده، شناسایی کرده است. بهگفتهی واردل، مشکل بهروزرسانی در فایلی وجود دارد که اطلاعات پیکربندی یا امضاها را نگهداری میکند. این امضاها کدهایی هستند که انواع خاصی از بدافزار یا کدهای مخرب را شناسایی میکنند.

واردل میگوید: «بهروزرسانی امضاها در محصولات امنیتی امری بسیار رایج بهحساب میآید و تقریباً یکبار در روز انجام میشود؛ زیرا آنها بهطور مداوم در حال رصد بدافزارهای جدید هستند و میخواهند اطمینان حاصل کنند که مشتریانشان دربرابر جدیدترین تهدیدات محافظت میشوند. احتمالاً همین دفعات بالای بهروزرسانی باعث شده است CrowdStrike آن را بهاندازهی کافی تست نکند.»

هنوز روش ورود کد معیوب به آپدیت CrowdStrike را نمیدانیم و علاوهبراین مشخص نیست چرا قبل از انتشار عمومی، شناسایی نشده است.

جان هموند، پژوهشگر ارشد امنیت در Huntress Labs میگوید: «در حالت ایدئال، این بهروزرسانی ابتدا باید دردسترس گروه محدودی از کاربران قرار میگرفت که رویکردی ایمن برای جلوگیری از ایجاد آشفتگیهای بزرگ است.»

بیش از نیمی از شرکتهای Fortune 500 و بسیاری از نهادهای دولتی ازجمله آژانس امنیت سایبری آمریکا (CISA) از نرمافزار CrowdStrike استفاده میکنند.

منبع : زومیت

مجله خبری lastech